什么是证书透明度?

发布日期:2018-05-07什么是证书透明度

得益于现代加密技术,浏览器通常可以检测到伪造或伪造SSL证书的恶意网站。然而,目前的加密机制在检测恶意网站时并不是很好,因为如果它们被错误地发布证书或由证书颁发机构(CA)发布的证书或证书,而这些证书或证书已被盗用或流氓无效。在这些情况下,浏览器认为证书没有任何问题,因为CA看起来很有信誉,给用户一个印象,即他们访问的网站是真实的,而且他们的连接是安全的。

其中一个问题是目前没有简单或有效的方式来实时审核或监控SSL证书,所以当这些失误发生(恶意或其他)时,通常不会检测到怀疑证书,并且可能会被吊销数周甚至数月。而且,这些类型的SSL失误正在随着频率的增加而发生。在过去的几年中,有许多错误发布的证书被用来欺骗合法网站,并且在某些情况下会将恶意软件或间谍安装在不知情的用户身上。

在一个案例中,一个着名的荷兰CA(DigiNotar)遭到了破坏,黑客能够使用CA的系统发布伪造的SSL证书。这些证书被用来模仿伊朗的众多网站,例如Gmail和Facebook,这些网站的运营商能够窥探不知情的网站用户。 在另一起案件中,马来西亚下属证书颁发机构(DigiCert Sdn。Bhd。)错误地发布了22个弱SSL证书,这些证书可用于模拟网站并对恶意软件进行签名。因此,主要浏览器不得不撤销对DigiCert Sdn。所颁发的所有证书的信任。(注:DigiCert Sdn。Bhd。不隶属于美国公司DigiCert,Inc.)

最近,美国的一家大型CA(TrustWave)承认它向其客户发布了下级根证书,因此客户可以监控其内部网络上的流量。从属根证书可用于为Internet上的几乎任何域创建SSL证书。虽然Trustwave已撤销证书并声明不再向客户颁发附属根证书,但它说明CA有多容易犯错误,以及这些错误的后果可能有多严重。

在许多情况下,黑客使用错误发布的证书进行可怕后果的恶意攻击,但缓解后的后果也可能远远不够且有害。最终,荷兰的CA证书被吊销,CA被关闭。撤销和关闭在整个荷兰造成了连锁反应,因为人们被拒绝进入配备了CA的SSL证书的政府和私人网站。

用于救援的证书透明度

“证书透明度”旨在通过使域名所有者,CA和域用户对SSL证书的颁发和存在敞开审查来弥补这些基于证书的威胁。具体来说,证书透明度有三个主要目标:

- 使CA无法为域颁发SSL证书(或者至少非常困难),而证书对该域的所有者不可见。

- 提供开放的审计和监控系统,让任何域名所有者或CA确定证书是否被错误或恶意发布。

- 尽可能保护用户免受被错误或恶意发布的证书的欺骗。

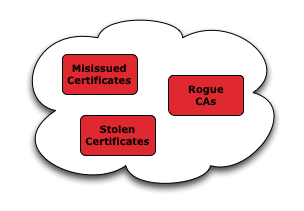

证书透明度通过创建用于监视TLS / SSL证书系统和审核特定TLS / SSL证书的开放框架来满足这些目标。这个开放框架由三个主要组件组成,下面将对其进行介绍。

证书日志

证书日志是简单的网络服务,用于维护密码保证的公开可审计的附加证书记录。任何人都可以将证书提交给日志,尽管证书颁发机构可能是最重要的提交者。同样,任何人都可以在日志中查询密码证明,这可用于验证日志是否正常运行或验证是否已记录特定证书。日志服务器的数量并不一定很大(比如说,远远低于全球的一千个),并且每个服务器都可以由CA,ISP或任何其他感兴趣的方独立操作。

TOC-监视器

监视器是公开运行的服务器,定期联系所有日志服务器并监视可疑证书。例如,监视器可以确定是否为某个域颁发了非法或未经授权的证书,并且可以监视具有不寻常的证书扩展名或奇怪权限的证书,例如具有CA功能的证书。

监控器的行为与信用报告警报的行为方式大致相同,只要有人以您的名义申请贷款或信用卡,就会通知您。一些监视器将由公司和组织运行,例如Google,银行或政府。其他人将作为域名所有者和认证机构可以购买的订阅服务运行。精通技术的人员可以运行自己的监视器。

审计

审计师是轻量级软件组件,通常执行两项功能。首先,他们可以验证日志的行为是否正确并且密码一致。如果日志的行为不正确,那么日志需要自行解释或者有被关闭的风险。其次,他们可以验证特定证书是否出现在日志中。这是一个特别重要的审计功能,因为证书透明度框架要求所有SSL证书都要在日志中注册。如果证书尚未在日志中注册,则表明证书有可疑,并且TLS客户端可能拒绝连接到具有可疑证书的网站。

审计人员可能是浏览器的TLS客户端,独立服务或监视器的辅助功能的组成部分。任何人都可以创建一个审计人员,但可能CA会运行大部分审计人员,因为他们是深入了解所有CA的操作完整性的有效方式。

总而言之,这些组件创建了一个开放式框架,让任何人都能近乎实时地观察和验证新颁发的和现有的SSL证书。

更少的失误,更安全的浏览

实施时,证书透明度有助于防范几种基于证书的威胁,包括发行错误的证书,恶意获取的证书和流氓CA。这些威胁可能会增加域名所有者的金融负债,损害合法CA的声誉,并使Internet用户面临各种各样的攻击,例如网站欺骗,服务器模仿和中间人攻击。

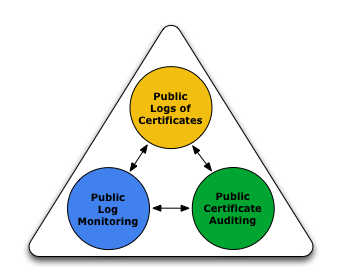

证书透明度框架旨在通过对SSL证书系统进行公开审查和开放来遏制这些基于证书的威胁。通过公开运行的监视器和审计人员的开放式框架,证书透明度提供了当前SSL证书系统中缺少或缺少的几项好处:

- 及早发现错误签发的证书,恶意证书和流氓CA。

在大多数情况下,证书透明度系统可以在几个小时内而不是几天,几周或几个月内检测到可疑证书或CA。 - 检测到可疑证书或CA后,可以更快地进行缓解。

虽然证书透明度依赖于现有的缓解机制来解决有害证书和CA - 例如证书撤销 - 但是如果发现有害证书或CA,缩短检测时间将加速整体缓解过程。 - 更好地监督整个TLS / SSL系统。

证书透明度建立在一个开放式框架上,该框架支持公众观察和验证新发布的和现有的TLS / SSL证书,从而使任何相关方都有机会观察和验证TLS / SSL系统 - 域名所有者的健康和完整性, CA和用户。

作为一个专注的解决方案,证书透明性增强了从CA一直延伸到单个服务器的信任链,从而使HTTPS连接更加可靠,并且不易被截取或模仿。但更重要的是,作为一项普遍的安全措施,证书透明度有助于防范更广泛的互联网安全攻击,为所有用户提供更安全的浏览。

本文转自证书透明度博客,更新于2018年5月7日

相关资讯推荐

证书透明度为当前的SSL证书系统添加了三个新的功能组件:证书日志,证书监视器,证书审核员;这些功能组件代表提供补充监控和审计服务的分立软件模块。它们不是现有SSL证书系统的替代品或替代品。

证书透明度 (CT) 改变了签发流程,新流程规定:证书必须记录到可公开验证、不可篡改且只能附加内容的日志中,用户的网络浏览器才会将其视为有效。

4006-967-446

4006-967-446 沃通数字证书商店

沃通数字证书商店