Classiscam诈骗即服务助长网络诈骗事件激增

发布日期:2023-09-04自 2019 年出现以来,Classiscam诈骗即服务计划已为犯罪分子赚取了 6450 万美元的非法收入。

“Classiscam活动最初始于分类网站,诈骗者在其上放置虚假广告并使用社会工程技术说服用户通过将钱转移到银行卡来支付商品,”Group-IB在一份新报告中说。“从那时起,Classiscam 活动已经变得高度自动化,并且可以在许多其他服务上运行,例如在线市场和拼车网站。”

大多数受害者位于欧洲(62.2%),其次是中东和非洲(18.2%)以及亚太地区(13%)。德国、波兰、西班牙、意大利和罗马尼亚在 Classiscam 聊天中注册的欺诈交易数量最多。

Classiscam 于 2019 年首次被发现,是一个包含 Telegram 上 1366 个不同组的操作的总称。这些活动首先针对俄罗斯,然后将其触角伸向全球,渗透到79个国家并冒充251个品牌。在 2020 年 COVID-19 大流行期间,由于在线购物激增,这些攻击大规模起飞。

Classiscam与Telekopye相同,Telekopye上周被斯洛伐克网络安全公司ESET记录为网络犯罪分子用来从预制模板创建虚假页面的网络钓鱼工具包。

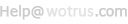

网络犯罪分子实施该计划的方法之一是诱骗用户通过社工计划“购买”虚假宣传的商品或服务,并将潜在受害者引导至自动生成的网络钓鱼网站。这是通过将对话移动到即时消息应用程序来实现的,以确保链接不会被阻止,网络钓鱼页面是使用 Telegram机器人即时创建的。

针对部分国家/地区的活动还包括当地银行的虚假登录页面,毫无戒心的受害者在这些页面上输入的凭据被诈骗者收集,然后他们登录帐户并将钱转移到他们控制的帐户。

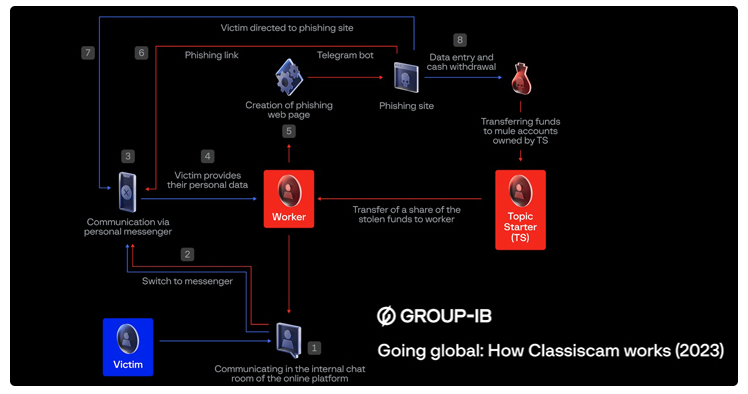

Classiscam运营商可以扮演买家和卖家的角色。在前者的情况下,行为者声称已经支付了物品的款项,并欺骗受害者(即卖家)支付运费,或通过网络钓鱼页面输入他们的卡详细信息以完成验证检查。

促成骗局的后端基础设施是一个错综复杂的金字塔,由工作人员、骗子(他们与受害者互动并将他们重定向到欺骗页面)、支持者、钱骡子、开发人员、管理员(负责监督新员工的招聘和其他日常方面的管理)。

“Classiscam业务随着时间的推移而发展,并引入了不同的策略,技术和程序,”这家总部位于新加坡的网络安全公司表示。“在最近的一些Classiscam操作中[...],诈骗者在网络钓鱼网页中添加了由受害者完成的余额检查,引入此步骤是为了让诈骗者可以评估受害者银行账户中有多少钱,以了解他们可以从卡中收取的金额。

一些团体的作案手法发生了重大变化,涉及使用恶意窃取软件从浏览器帐户收集密码并传输数据。Group-IB表示,它确定了32个这样的团体,这些团体从进行传统的Classiscam攻击转向发起窃取活动。

随着偷窃者家族变得更加强大、多面和可访问,他们不仅降低了进入出于经济动机的网络犯罪的门槛,而且还充当了勒索软件、间谍活动和其他入侵后任务目标的先驱。

联合国(U.N.)的一份新报告显示,东南亚特别是柬埔寨和缅甸,有超过20万人被有组织犯罪团伙胁迫参与浪漫投资诈骗(又名猪屠宰)、加密欺诈和非法赌博。

它说,一些受害者遭受强迫劳动、酷刑、残酷惩罚和任意拘留等罪行。据估计,这些骗局每年产生数十亿美元。“大多数被贩运到在线诈骗行动中的人都是男性,尽管女性和青少年也是受害者之一,”联合国人权高专办说。“大多数人不是贩运发生国的公民。许多受害者受过良好教育,有时来自专业工作或拥有本科甚至研究生学位,懂计算机和多语种”。

声明:内容来源thehackernews,版权归原作者所有,转载目的在于传递更多资讯,如有侵权,请联系本站处理。

专题推荐

网络通信安全,需要https守护——SSL证书助力保障网站安全可信

4006-967-446

4006-967-446 沃通数字证书商店

沃通数字证书商店