HTTPS加密如何防止流量劫持

发布日期:2016-04-18流量劫持,就是利用各种恶意软件修改浏览器、锁定主页或不停弹出新窗口,强制用户访问某些网站,从而造成用户流量损失的情形。流量劫持是一种古老的攻击方式,比如早已见惯的广告弹窗(如下图)等,很多人已经对此麻木,并认为流量劫持不会造成什么损失。而事实上,流量劫持可以通过多种你无法觉察的方式窃取信息!

HTTP协议缺陷,使流量劫持得以实现

流量劫持的方式有很多种,常见的主要有DNS劫持、CDN入侵、网关劫持、ARP攻击、Hub嗅探等等。不同的劫持方式,获得的流量有所差异。DNS 劫持,可以截获通过域名发起的流量,直接使用 IP 地址的通信则不受影响;CDN 入侵,只有浏览网页或下载时才有风险,其他场合则毫无问题;而网关被劫持,用户所有流量都难逃魔掌。

目前互联网上发生的流量劫持基本是两种手段来实现的:

(1)域名劫持

通过劫持掉域名的DNS解析结果,将HTTP请求劫持到特定IP上,使得客户端和攻击者的服务器建立TCP连接,而不是和目标服务器直接连接,这样攻击者就可以对内容进行窃取或篡改。在极端的情况下甚至攻击者可能伪造目标网站页面进行钓鱼攻击。

(2)直接流量修改

在数据通路上对页面进行固定的内容插入,比如广告弹窗等。在这种情况下,虽然客户端和服务器是直接建立的连接,但是数据内容依然可能遭到野蛮破坏。

能够实施流量劫持的根本原因,是HTTP协议没有办法对通信对方的身份进行校验以及对数据完整性进行校验。如果能解决这个问题,则流量劫持将无法轻易发生。

HTTPS加密如何防止流量劫持

HTTPS,是HTTP over SSL的意思,就是在HTTP明文通道的基础上,增加一层SSL加密通道。SSL协议是用于解决传输层安全问题的网络协议,其核心是基于公钥密码学理论实现了对服务器身份认证、数据的加密保护以及对数据完整性的校验等功能,确保传输数据的机密性和完整性,以及服务器身份的真实性。

因为SSL协议提供了对服务器的身份认证,所以DNS劫持导致连接错误服务器的情况将会被发现进而终止连接,最终导致DNS挟持攻击无法实现;而SSL协议提供的数据加密和完整性校验,也解决了关键信息被嗅探以及数据内容被修改的问题。

如何实现HTTPS加密

要通过HTTPS加密防止流量劫持,就需要向权威的数字证书颁发机构(如沃通CA)申请SSL证书,沃通CA通过WebTrust国际认证,根证书广泛预置到所有浏览器和移动终端,客户端可以通过浏览器中“受信任的根证书颁发机构”列表校验网站SSL证书是否合法。

沃通CA提供2年期5个域名的免费SSL证书,满足网站基础使用需求,让广大网站能够零成本启用HTTPS加密,防止流量劫持;此外还提供更高级别的OV SSL证书和EV SSL证书,验证并展示网站所属单位的真实身份,让用户安全放心地访问网站。

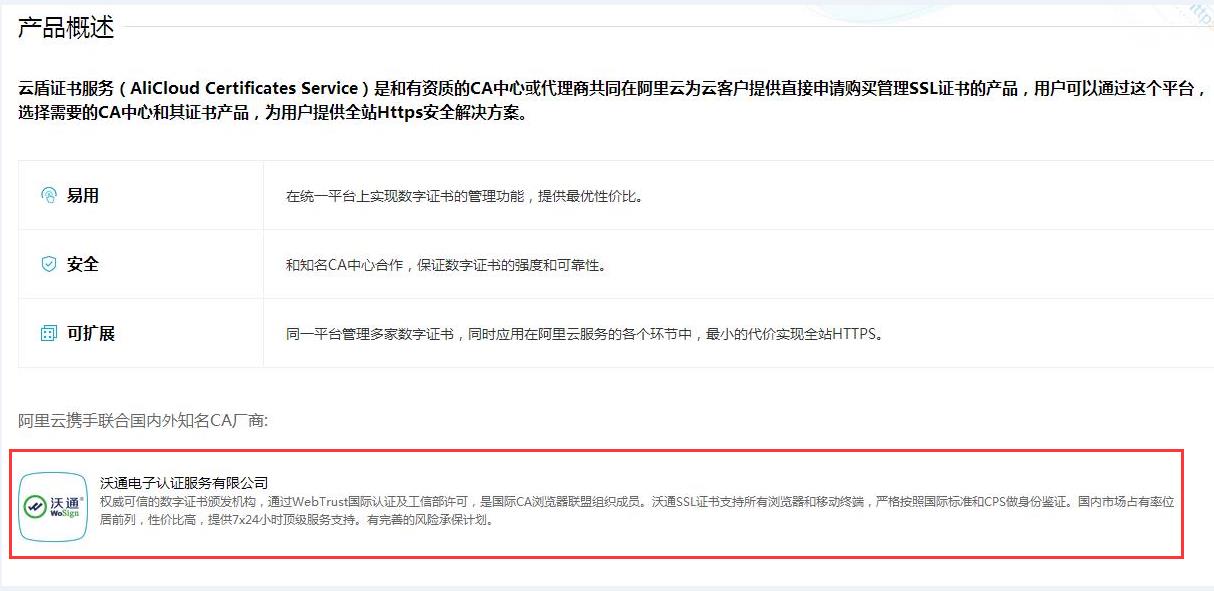

成功申请到沃通SSL证书后,可以直接在Web服务器上部署证书,沃通官网有全面的apache或nginx等服务器证书部署指南。但如果您是阿里云的用户,现在已经不需要这么麻烦啦!沃通SSL证书已经登陆阿里云平台,可以在线选购,一键部署!

阿里云联合沃通SSL证书,一键配置HTTPS加密

阿里云推出云盾证书服务,联合沃通SSL证书,为阿里云用户提供SSL证书申请、审核、部署一站式应用服务。

阿里云用户可以访问阿里云云盾证书服务https://www.aliyun.com/product/cas,点击“立即购买”,在线选配沃通SSL证书类型、域名数量、购买年限等,按对应等级提交身份验证材料。

SSL证书申请通过后,选择需要部署HTTPS加密的云产品,上传私钥并“推送”,即可一键完成SSL证书部署啦。目前,阿里云云盾高防IP已经支持SSL证书一键推送服务,云盾WAF防火墙/CDN/SLB/云邮箱等产品也将陆续开启。

本文首发沃通CA,转载请保留文章链接http://www.wosign.com/News/traffic-hijacking.htm

4006-967-446

4006-967-446 沃通数字证书商店

沃通数字证书商店