假设g=3,p=17,这是两个固定的素数

用户A产生的随机数X=7,用户B产生的随机数Y=8

A=g^X mod p=3^7 mod 17=11

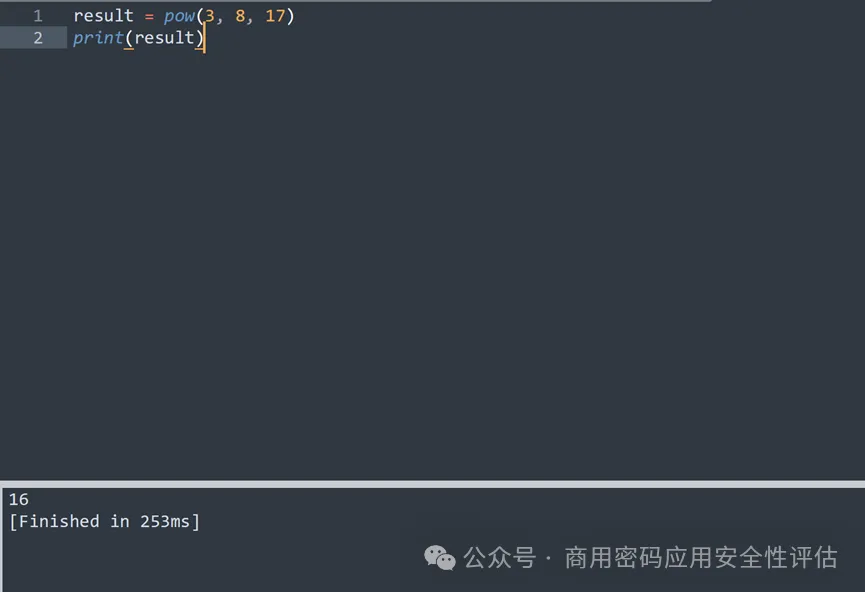

B=g^Y mod p=3^8 mod 17=16

计算完成后,用户A将A传递给B,用户B将B传递给A;

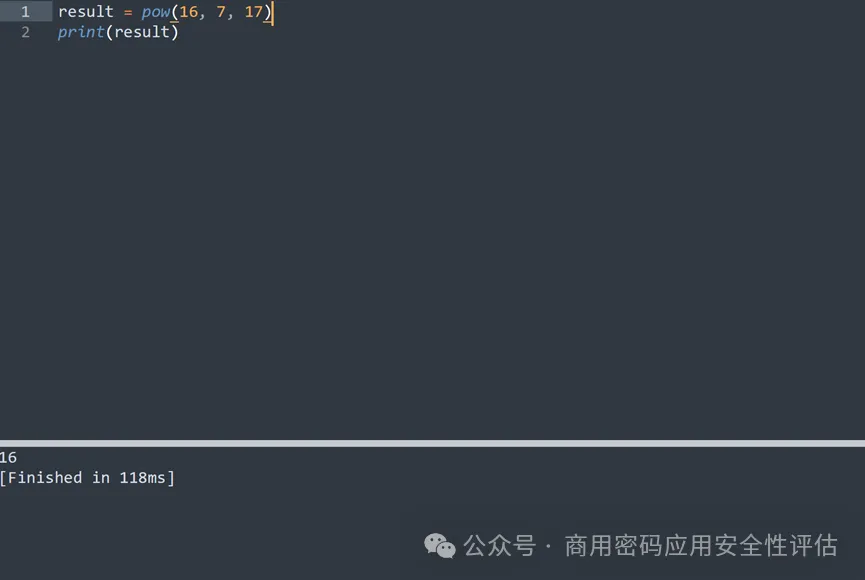

S1=B^x mod p=16^7 mod 17=16

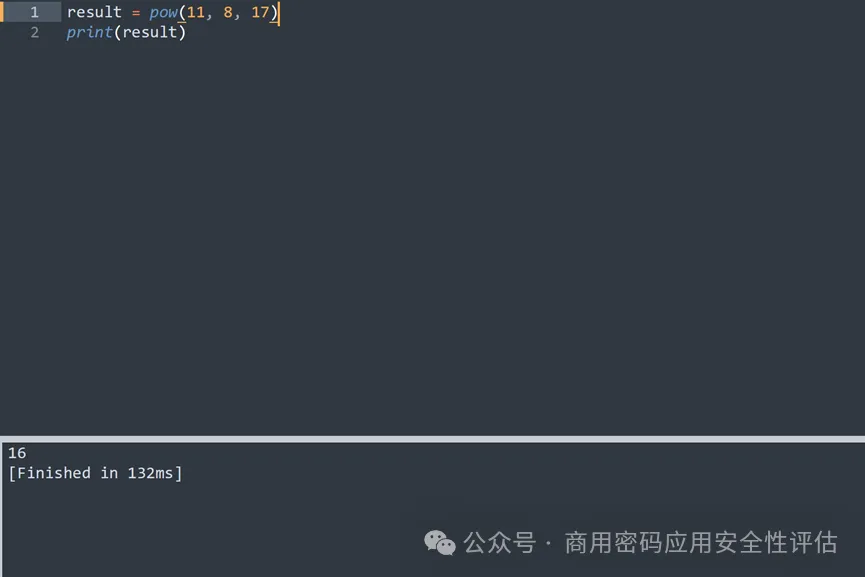

S2=A^Y mod p=11^8 mod 17=16

即S1=S2,也就是协商出的密钥相同。

缺陷:

容易产生中间人攻击,因此我们更多的使用ECDHE和ECC。

声明:本文来自商用密码应用安全性评估,版权归作者所有。文章内容仅代表作者独立观点,不代表沃通CA立场,转载目的在于传递更多信息。如有侵权,请联系删除。