威胁行为者通过攻击Microsoft SQL 服务器以部署FreeWorld 勒索软件

发布日期:2023-09-04威胁行为者正在利用安全性较差的Microsoft SQL (MS SQL) 服务器来传送Cobalt Strike恶意工具和名为 FreeWorld 的勒索软件。

网络安全公司Securonix将这项活动称为DB#JAMMER,该公司表示,它以工具集和基础设施的使用方式脱颖而出。“其中一些工具包括枚举软件、RAT有效载荷、凭据利用和窃取软件,最后是勒索软件有效载荷,”安全研究人员Den Iuzvyk、Tim Peck和Oleg Kolesnikov在活动的技术细分中说。

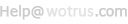

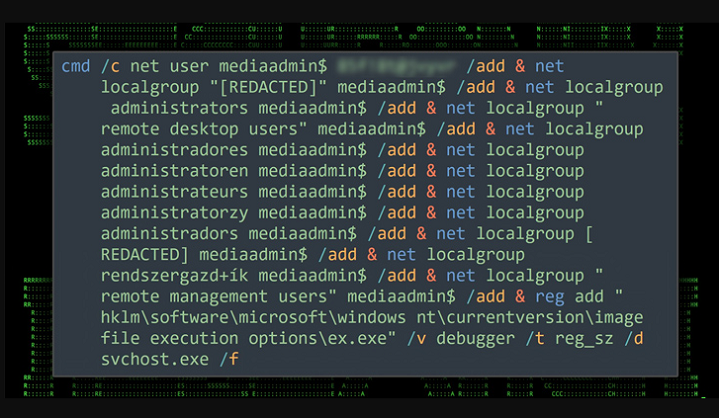

“选择的勒索软件有效载荷似乎是名为FreeWorld的Mimic勒索软件的较新变种”。对受害主机的初始访问是通过暴力破解 MS SQL 服务器、使用它枚举数据库并利用xp_cmdshell配置选项运行 shell 命令和执行侦测来实现的。

下一阶段需要采取措施,通过连接到远程SMB共享来破坏系统防火墙并建立持久性,以在受害系统之间传输文件,并安装Cobalt Strike等恶意工具。

反过来,这为AnyDesk软件的分发铺平了道路,最终推动FreeWorld勒索软件,但不是在执行横向移动步骤之前。据说未知攻击者还试图通过Ngrok建立RDP持久性,但没有成功。

“攻击最初成功是因为对MS SQL服务器的暴力攻击,”研究人员说。“强调强密码的重要性很重要,尤其是在公开暴露的服务上。披露这一消息之际,Rhysida 勒索软件的运营商声称有 41 名受害者,其中一半以上位于欧洲。

Rhysida 是 2023 年 5 月出现的新生勒索软件之一,它采用了越来越流行的策略,即加密和泄露组织的敏感数据,并威胁说,如果受害者拒绝付款,就会泄露信息。

它还通过利用程序中的多个加密错误,为名为 Key Group 的勒索软件菌株发布了免费的解密器。但是,Python 脚本仅适用于 2023 年 8 月 3 日之后编译的示例。

“Key Group勒索软件使用base64编码的静态密钥N0dQM0I1JCM=来加密受害者的数据,”荷兰网络安全公司EclecticIQ在周四发布的一份报告中表示。“威胁行为者试图通过使用称为盐分的加密技术来增加加密数据的随机性。盐是静态的,用于每个加密过程,这在加密例程中构成了重大缺陷。

根据 Coveware 在 2023 年 7 月分享的统计数据,尽管导致受害者付款的事件百分比已降至 34% 的历史新低,但在 2022 年平静之后,2023 年的勒索软件攻击激增创纪录。另一方面,平均支付的赎金金额已达到 740,144 美元,比 2023 年第一季度增加了 126%。

货币化率的波动伴随着勒索软件威胁行为者继续发展他们的勒索交易技巧,包括分享他们的攻击技术的细节,以显示为什么受害者没有资格获得网络保险赔付。

“Snatch声称他们将发布针对非付费受害者的攻击如何成功的详细信息,希望保险公司将决定这些事件不应被保险勒索软件覆盖,”Emsisoft安全研究员Brett Callow上个月在X(前身为Twitter)上分享的一篇文章中表示。

声明:内容来源thehackernews,版权归原作者所有,转载目的在于传递更多资讯,如有侵权,请联系本站处理。

专题推荐

网络通信安全,需要https守护——SSL证书助力保障网站安全可信

4006-967-446

4006-967-446 沃通数字证书商店

沃通数字证书商店